Azure Firewall; Network, Application, threat intelligence traffic gibi çeşitli trafik için günlükler sağlar.

Bu günlükler, SYN paketi olarak da bilinen İletim Kontrol Protokolü (Transmission Control Protocol- TCP) bağlantısının ilk denemesinde güvenlik duvarından geçen trafiği göstermektedir. Ancak bu, paketin TCP el sıkışmasındaki tüm yolculuğunu göstermez. Güvenlik duvarından geçen her paketi izleme ve takip etme yeteneği, paket düşmelerini veya asimetrik rotaları tanımlamak için çok önemlidir.

Sonuç olarak, bir paketin güvenlik duvarından başarıyla geçip geçmediği veya asimetrik yönlendirme olup olmadığı Flow Trace’teki ek TCP el sıkışma günlüklerini (handshake logs) görüntüleyerek doğrulanabilir. Bunu yapmak için, ilk SYN paketini görüntülemek üzere ağ günlüklerini izleyebilir ve doğrulama için paketlerin geri kalanını görüntülemek üzere Flow Trace günlüklerini etkinleştirebilirsiniz.

Not: Azure Güvenlik Duvarı’nın aşırı Disk kullanımını önlemek için yalnızca belirli bir sorunu çözerken tanımlama amaclı bu günlükler etkinleştirilmelidir.

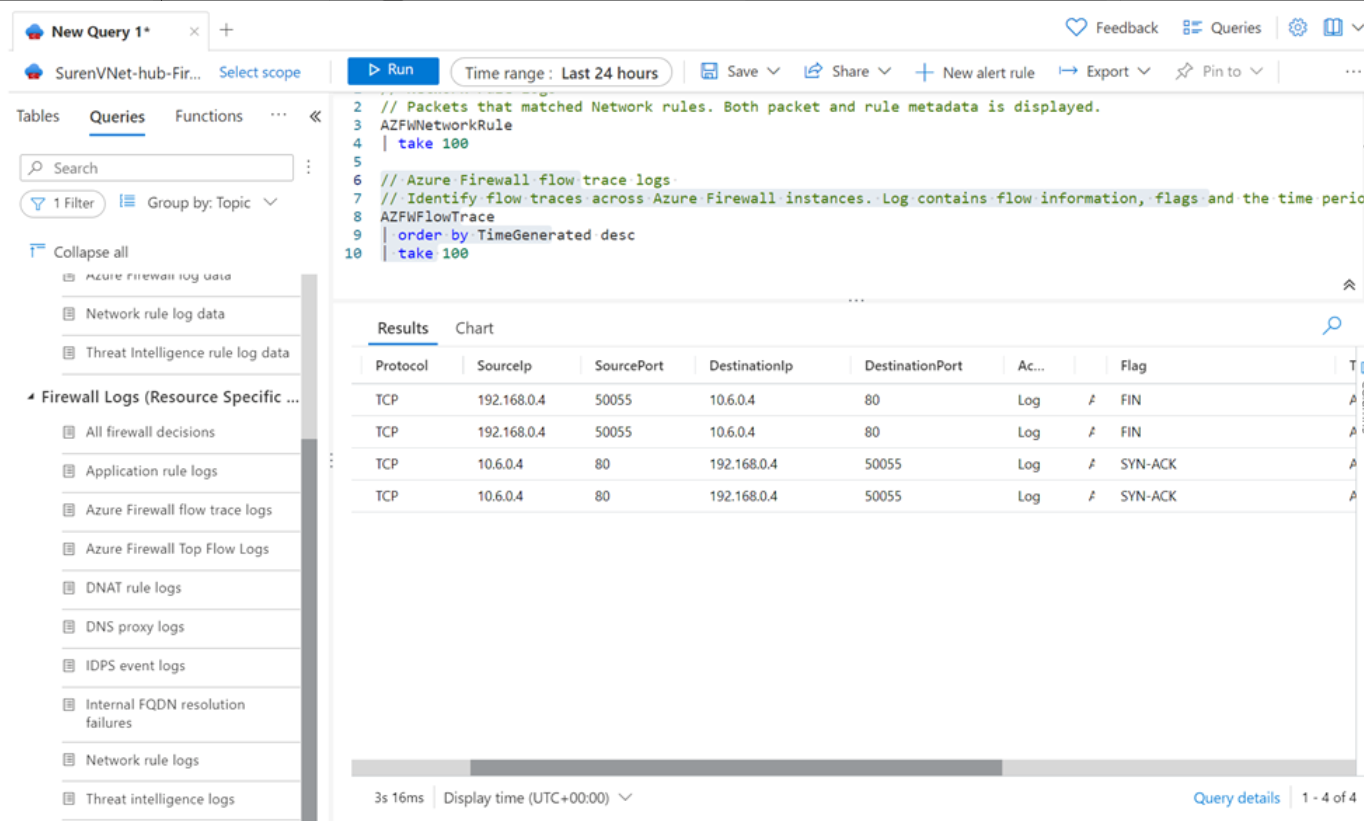

Flow trace günlüklerinin ayrıntıları:

- SYN-ACK: SYN paketinin onaylandığını gösteren onay bayrağı.

- FIN: Orijinal paket akışının tamamlandığını gösteren bayrak. TCP akışında artık veri iletilmez.

- FIN-ACK: FIN paketinin onaylandığını gösteren onay bayrağı.

- RST: Bayrağı sıfırla, orijinal gönderenin daha fazla veri almadığını gösterir.

- INVALID: Paketin tanımlanamadığını veya herhangi bir durumu olmadığını belirtir.

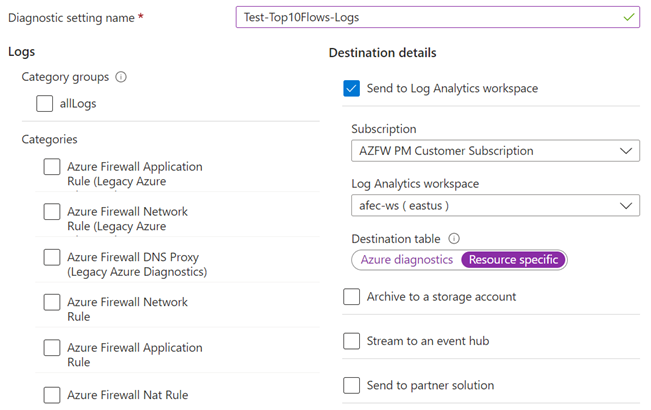

Flow Trace günlükleri etkinleştirebilmek için Azure Firewall üzerinde yapılandırılmış günlüklerin (structured logs) etkinleştirilmiş olması gerekmektedir:

Sonrasında aşağıdaki PowerShell komutlarını ile etkinleştirebilirsiniz:

- Connect-AzAccount

- Select-AzSubscription -Subscription <subscription_id> or <subscription_name>

- Register-AzProviderFeature -FeatureName AFWEnableTcpConnectionLogging -ProviderNamespace Microsoft.Network

- Register-AzResourceProvider -ProviderNamespace Microsoft.Network

Komutun başarılı olduğunu kontrol etmek için:

- Get-AzProviderFeature -FeatureName “AFWEnableTcpConnectionLogging” -ProviderNamespace “Microsoft.Network”

Son olarak Azure Firewall -> Logs -> Monitoring sekmesinden Azure Firewall flow trace logs sorgusunu çalıştırabilirsiniz:

Daha fazlasi için:

https://learn.microsoft.com/en-ie/azure/firewall/enable-top-ten-and-flow-trace